Дистанционное управление компьютерами стало важной частью повседневной работы для многих ИТ-специалистов. Однако с этим возникают и определенные риски для безопасности. Один из таких рисков – это атаки брутфорс на удаленные рабочие столы (RDP). В этой статье мы рассмотрим, как защитить RDP-подключение от брутфорса с помощью инструмента IPBan.

Как мы знаем, атака брутфорс – это метод кибератаки, при котором злоумышленник пытается подобрать пароль, используя все возможные комбинации символов, пока не найдет правильный вариант. В случае с RDP атакующий может получить доступ к вашему компьютеру, если удастся подобрать имя пользователя и пароль.

Что такое IPBan и как это работает?

IPBan – это свободное программное обеспечение с открытым исходным кодом, предназначенное для защиты от атак брутфорс на различных сервисах, таких как RDP, FTP, SQL и других. IPBan отслеживает неудачные попытки входа и блокирует IP-адреса, с которых осуществляются атаки.

Установка IPBan

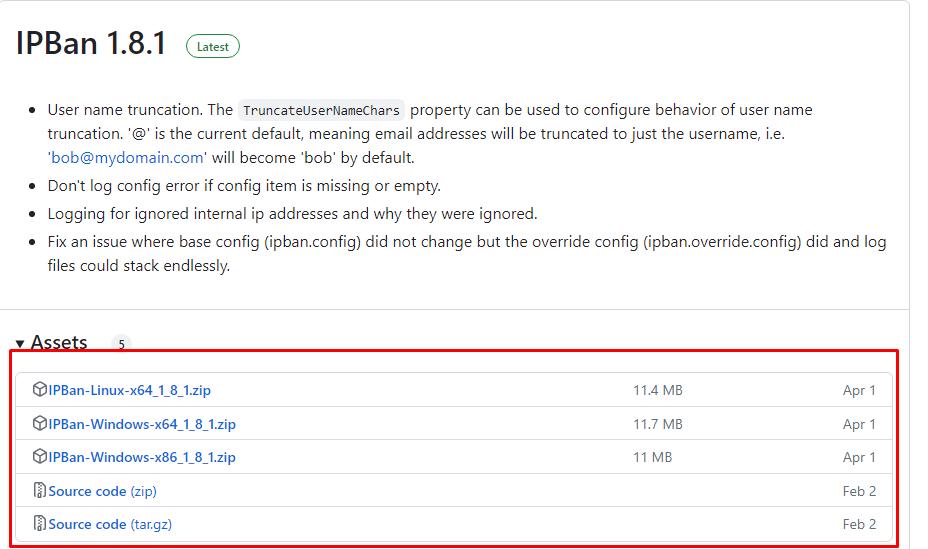

1. Скачайте IPBan с официального сайта: https://github.com/DigitalRuby/IPBan/releases

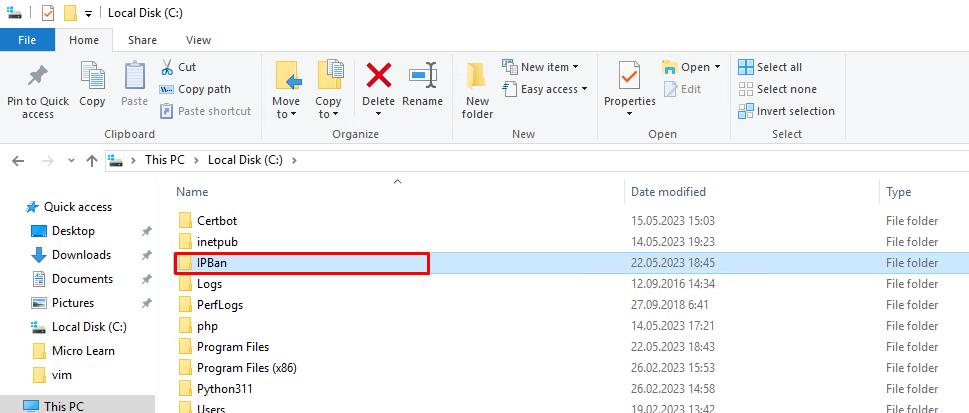

2. Распакуйте архив и переместите папку IPBan в удобное место на вашем компьютере.

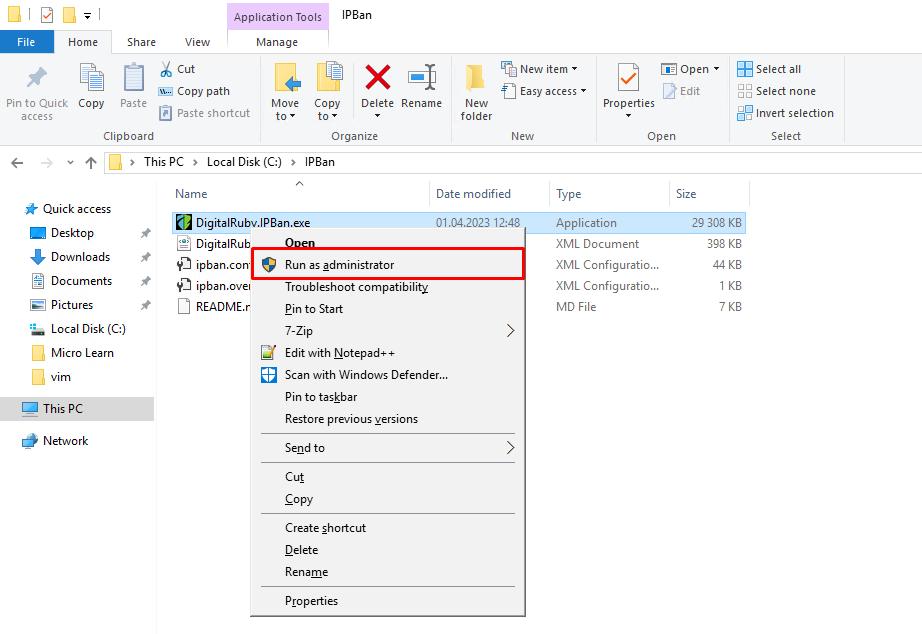

3. Запустите исполняемый файл IPBan.exe с правами администратора (щелкните правой кнопкой мыши и выберите "Запуск от имени администратора").

Настройка IPBan

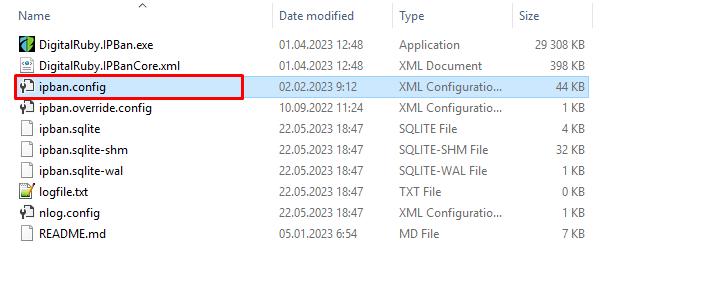

1. В папке IPBan найдите файл IPBan.config и откройте его с помощью блокнота или другого текстового редактора.

2. Измените параметры в файле настройки в соответствии с вашими потребностями. Основные параметры, которые необходимо изменить, – это:

- "banTime": время, на которое будет заблокирован IP-адрес после определенного количества неудачных попыток. Установите его в соответствии с вашими требованиями безопасности (например, "1.00:00:00" для блокировки на 1 сутки).

"failedLoginAttemptsBeforeBan": количество неудачных попыток входа, после которых IP-адрес будет заблокирован. Рекомендуется установить это значение не слишком низким, чтобы избежать ложных срабатываний.

"whitelist": список IP-адресов, которые никогда не будут заблокированы. Введите IP-адреса, с которых вы всегда хотите иметь доступ к RDP, например, ваш домашний или офисный IP-адрес.

Сохраните изменения и закройте файл настроек.

Запуск IPBan

-

Запустите IPBan.exe с правами администратора (если вы уже не сделали этого ранее).

-

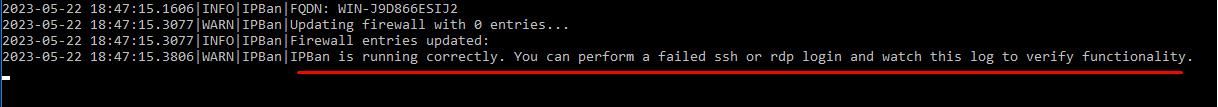

При успешном запуске IPBan будет работать в фоновом режиме и автоматически блокировать IP-адреса, с которых происходят атаки брутфорс.

Проверка работы IPBan

-

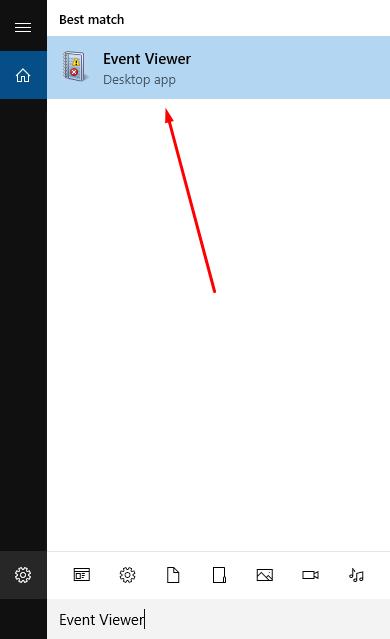

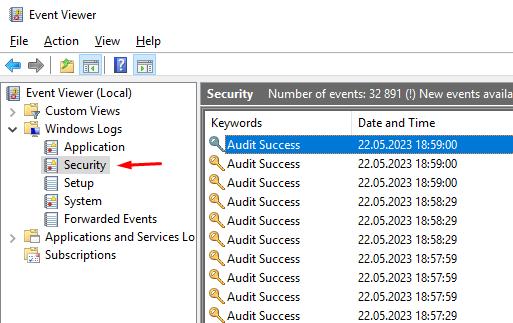

Откройте "Просмотр событий" Windows (Event Viewer) и найдите раздел "Журналы Windows" (Windows Logs).

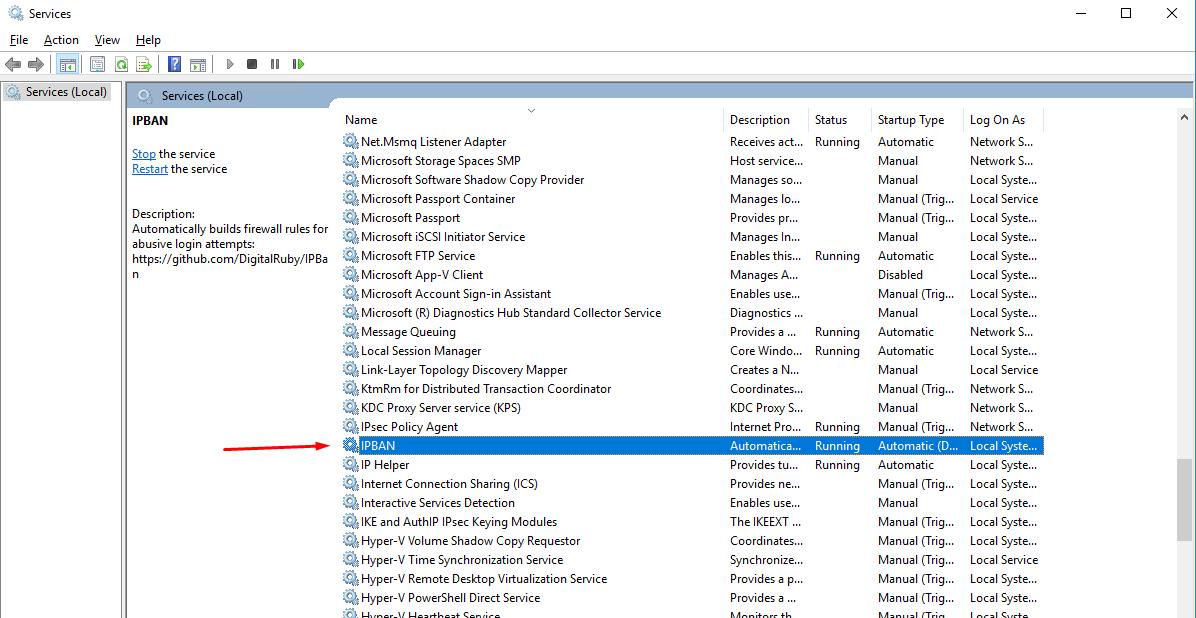

Также можно увидеть работу службы IPBAN запустив команду: services.msc

Откройте раздел "Безопасность" (Security), где отображаются записи о попытках входа и блокировках IP-адресов.

Проверьте, что IPBan успешно блокирует атакующие IP-адреса.

Заключение

Использование IPBan – эффективный способ защиты вашего RDP-подключения от атак брутфорс. Однако, помимо IPBan, рекомендуется применять и другие меры безопасности, такие как использование сложных паролей, ограничение доступа к RDP только с доверенных IP-адресов, а также регулярное обновление операционной системы и антивирусного программного обеспечения.

Следуя инструкциям в этой статье, даже начинающие пользователи смогут эффективно защитить свои RDP-подключения от атак брутфорс, повысив безопасность своих компьютерных систем.